SOLUTION DE CONTRÔLE D'ACCÈS AVEC LECTEUR DE CARTE

simple et fiable

Le logiciel de contrôle d'accès est un système de gestion complet et avancé conçu pour optimiser les solutions de contrôle d'accès dans divers environnements. Il offre une fonctionnalité robuste pour gérer les utilisateurs, les appareils et les autorisations, garantissant ainsi des opérations d'accès sécurisées et rationalisées. Ce logiciel prend en charge les déploiements à petite ou grande échelle et est compatible avec les bases de données Microsoft Access et SQL Server, ce qui le rend polyvalent pour diverses applications.

Base de données Microsoft Access intégrée pour les petits systèmes (jusqu'à 50 appareils et 200 utilisateurs). Support SQL Server pour les systèmes plus importants, garantissant l'évolutivité et l'intégrité des données.

- Barrière pivotante (ou tourniquet pivotant)

- Tourniquet tripode

- Porte de canal (ou porte de passage)

- Barrière à clapet (ou tourniquet à clapet)

- Tourniquet pleine hauteur

Gestion des appareils

- Détection et installation automatique et manuelle des dispositifs.

- Prise en charge des protocoles de communication RS485, TCP/IP LAN et Internet.

- Personnalisation avancée des paramètres du contrôleur.

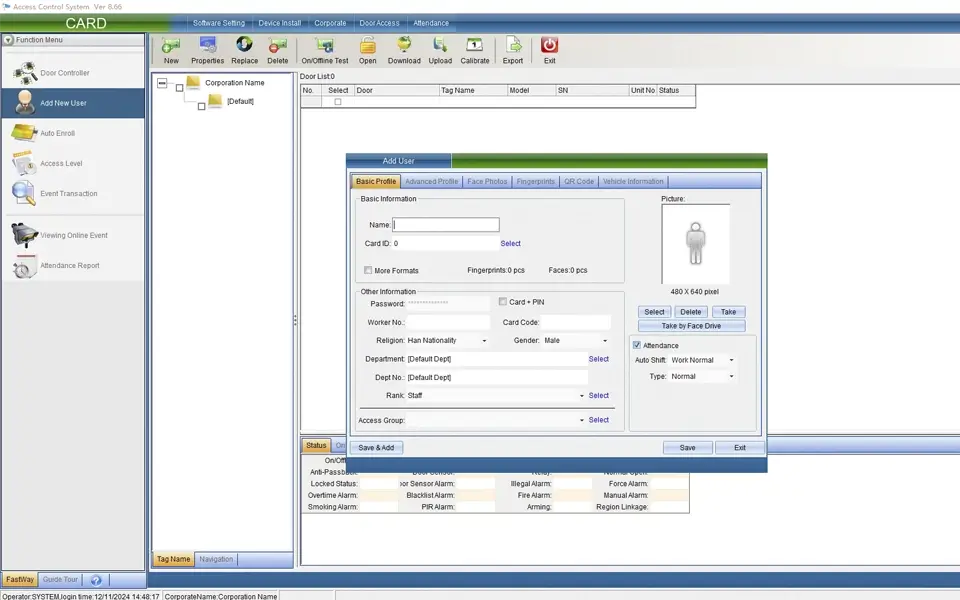

Gestion des utilisateurs et des contrôles d'accès

- Ajouter, modifier et gérer des profils d'utilisateurs avec photo d'identification.

- Attribuez des cartes et gérez les autorisations avec des zones horaires et des niveaux d'accès spécifiques aux portes.

- Activer l'anti-passback et le verrouillage régional pour renforcer la sécurité.

Contrôle en temps réel

- Acquisition de données en temps réel et suivi des activités des titulaires de cartes.

- Intégration avec des écrans LED et des messages vocaux pour des mises à jour instantanées.

- Surveillance et contrôle des points d'accès à l'aide d'une carte électronique.

Support complet de la base de données

- Base de données Microsoft Access intégrée pour les petits systèmes (jusqu'à 50 appareils et 200 utilisateurs).

- Soutien du serveur SQL pour les systèmes plus importants, assurant l'extensibilité et l'intégrité des données.